0 引言

随着防空领域战斗节奏的增加以及战斗手段的增强,敌方在空中作战布局方面对我方的威胁逐渐升级。为了确保指挥员不会在战场上成为“聋子”和“瞎子”,需要对空中态势的威胁因素进行深入挖掘,特别是分析那些对我方构成最大威胁的敌方目标。空中态势威胁挖掘能够从大量的战场数据中提取与空中威胁相关的信息,是一项重要的任务。这一过程中,利用属性约简的技术,合理地选择与威胁相关的属性特征,并对其进行定量处理。结合数据挖掘算法,建立一个威胁挖掘模型,从而对敌方目标对我方阵地构成的威胁程度进行评估。目前,空中态势威胁挖掘的研究内容主要集中在两个主要方向[1-2],分别为定性推理与定量计算。

定性推理是指战场指挥员基于其作战指挥经验和主观判断,对敌方具有潜在威胁能力的目标行为和状态进行仔细观察和分析之后做出评估。然而,这种方法缺乏对客观数据的深入分析。定量计算相比之下更注重于客观数据的使用。它会探索和分析威胁属性特征的实际数据,评估数据的分布。通过离散化、标准化、归一化等处理,建立数学挖掘模型,从而分析空中态势目标的威胁等级。这种方法具有高度准确性、特征明晰性及客观性等特点[3-4]。在真实战场环境中,依靠指战员的经验判断往往面临准确性低、可靠性差、实时性弱的问题。此外,敌方的威胁目标通常是未知的,使得定性推理变得更加困难,本研究旨在解决这些问题。

本文采用定量计算的方法,运用深度聚类算法对空中态势信息进行聚类分析。通过无监督聚类的方法,可以迅速而精确地挖掘威胁信息,辅助指挥人员更全面、精准地了解战场状况,识别敌方行动意图,从而更准确地做出决策,争取战场主动权。

1 深度聚类算法原理

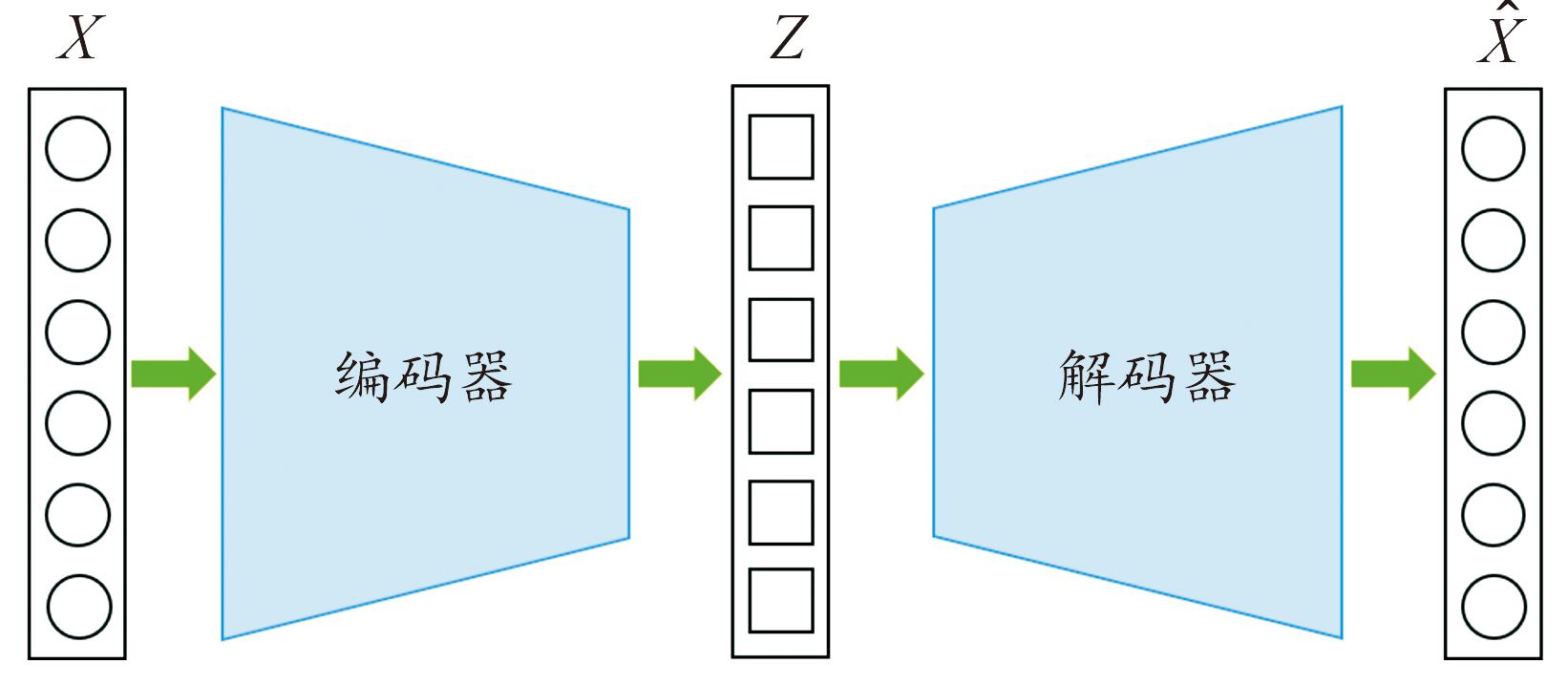

聚类算法是按照某种准则,将一组样本划分为不同的簇,使得簇内样本之间的相似性大于簇间样本之间的相似性[5]。由于同一目标类型不同的威胁因素之间往往是相互关联的,即耦合的,为了解决该问题,采用基于神经网络的深度聚类算法[6]对空中态势信息进行了聚类分析,对空中态势目标进行有效的威胁挖掘,模型框架图如图1所示。

图1 深度聚类模型框架

Fig.1 Deep clustering model framework

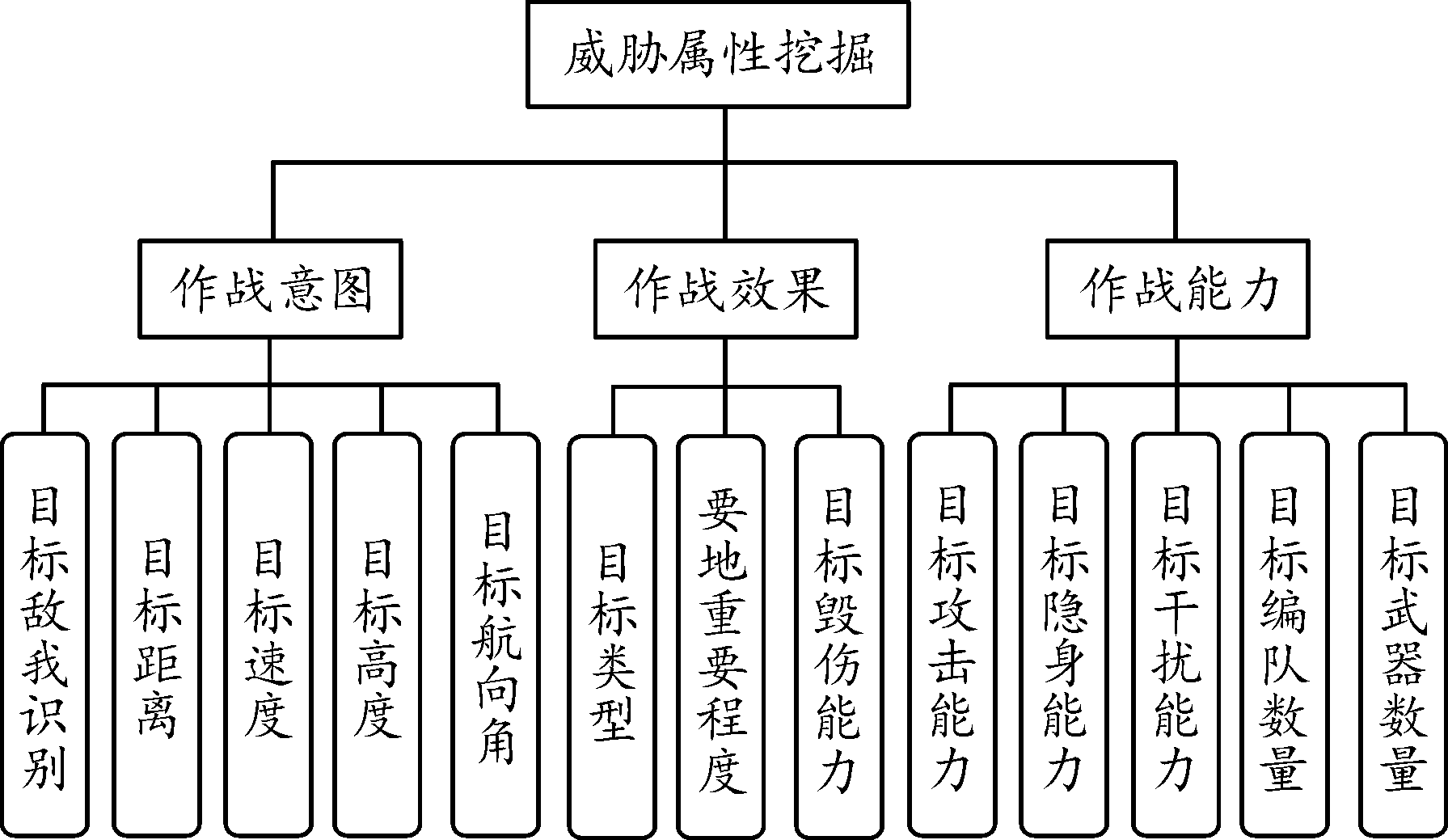

假定有n个敌方目标,每个目标对应的威胁属性特征有d个,则数据矩阵X为

(1)

式中,xij表示第i个目标第j个属性特征。编码器由两层神经网络构成,具体定义为

Z=σ(σ(XW1+b1)W2+b2)

(2)

其中:W1∈Rd×d1和W2∈Rd1×d2是编码器的投影矩阵;b1和b2是偏置;![]() 是激活函数。

是激活函数。

解码器也由两层神经网络组成,重构特征矩阵![]() 为

为

![]()

(3)

其中:W3∈Rd2×d1和W4∈Rd1×d是解码器的投影矩阵;b3和b4是相应的偏置。

一方面,深度聚类模型期望解码器输出的![]() 能够重构原始数据X,即X与

能够重构原始数据X,即X与![]() 充分接近,因此重构损失定义为

充分接近,因此重构损失定义为

L1=![]()

(4)

这里采用F范数度量2个矩阵的相似性。另一方面,深度聚类模型希望学习得到高质量的低维嵌入,能够适用于聚类任务,这里采用K-means[7-11]作为聚类的代理模型,因此相应的聚类损失定义为

L2=![]()

(5)

式中:M∈Rd2×c是类中心矩阵; F∈Rn×c是类标签矩阵;Z是编码器输出;c是聚类个数。深度聚类能够学习一种聚类友好型的低维嵌入,所以整体的损失为

L=L1+λL2

(6)

式中:L1是重构损失;L2是聚类损失;λ是超参数,用于平衡2种损失。

2 模型建立

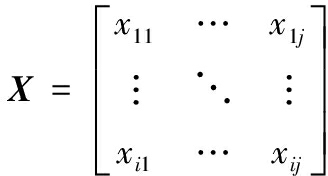

随着日益复杂的防空对抗战场环境,作战目标的多样化导致指挥员难以凭借个人经验合理判断来袭目标。因此,一件非常重要的事情就是对于威胁属性因素的深入挖掘和研究。在一些研究中,神经网络被应用于防空指挥系统中的威胁值分析。通过仿真验证,这些研究比较了专家评估的威胁值和基于神经网络算法得出的威胁值,得出了利用神经网络算法可以提升威胁估计性能的结论[12]。还有的研究通过将D-S证据理论和熵权灰色关联法相结合,提出了一种新的空中威胁评估方法。这种方法通过确定指标权重的Mass函数,在客观上增加了威胁评估的不确定性,从而对复杂多变的战场环境更好地适应[13]。值得注意的是,上述研究所提出的改进算法主要是在已知敌方目标威胁值的情况下,提高了威胁评估的准确性。然而,这些研究并没有涉及对威胁目标进行聚类分析,以确定威胁等级。在实际战场中,战局的变幻莫测,保护的目标众多,而且面临变化多端的威胁数量和源种类。因此,对敌方目标的威胁程度进行聚类分析非常重要。这种情况下,空中态势目标威胁挖掘模型变得尤为有意义,如图2所示。

图2 空中态势目标威胁挖掘模型流程图

Fig.2 Airborne situational target threat mining model flowchart

2.1 数据抽取

在防空作战环境中,会收集到大量的原始数据,将这些数据整合起来,从中将与空中态势的威胁属性因素相关的信息提取出来。然后,需要将这些信息以CSV格式的数据存储,以便进行后续的数据挖掘分析。

2.2 数据探索

针对预先设定的CSV格式,对空中态势的威胁属性因素数据进行分布特征探索,重点分析敌方目标的分布特征,同时剔除我方空中目标数据。

2.3 数据预处理

经过初步分析,保留了敌方空中目标威胁属性因素的数据。然而,这些数据可能会存在问题(异常值、缺失和噪声等),这些问题对最终的分析结果可能会造成影响。因此,需要对数据进行预处理来提高建模精度。数据预处理主要包括处理缺失值和异常值。缺失值处理是利用插补法、删除法和替换法等方法处理无法知道或没有搜集的数据。异常值处理主要是分为两步,第一步是异常值识别,第二步是异常值修正。异常值识别主要是利用数据之间的密度关系来对异常值进行识别,主要的有LOF[14]、InLOF[15]和DFLOF[16]等算法。异常值修正是利用插补法、删除法和平均值修正法等方法处理明显偏离的数值[17-18]。

在本模型中,采用拉格朗日插值法来处理缺失值。首先,对自变量和因变量进行了明确定义,然后从敌方态势威胁属性因素数据中选取了缺失值前后的一系列数据点,最后组合这些数据点。接着,运用拉格朗日多项式的式(7)和式(8),通过插补来处理所有缺失数据。同时,将异常值视为缺失值,并同样使用拉格朗日插值法进行修正。这样的处理方式有助于使用更完整和准确的数据构建模型。

![]()

(7)

![]()

(8)

其中:Ln(x)代表缺失值的插值结果;x代表缺失值对应的下标序号;xi代表非缺失值yi的下标标号。

2.4 数据约归

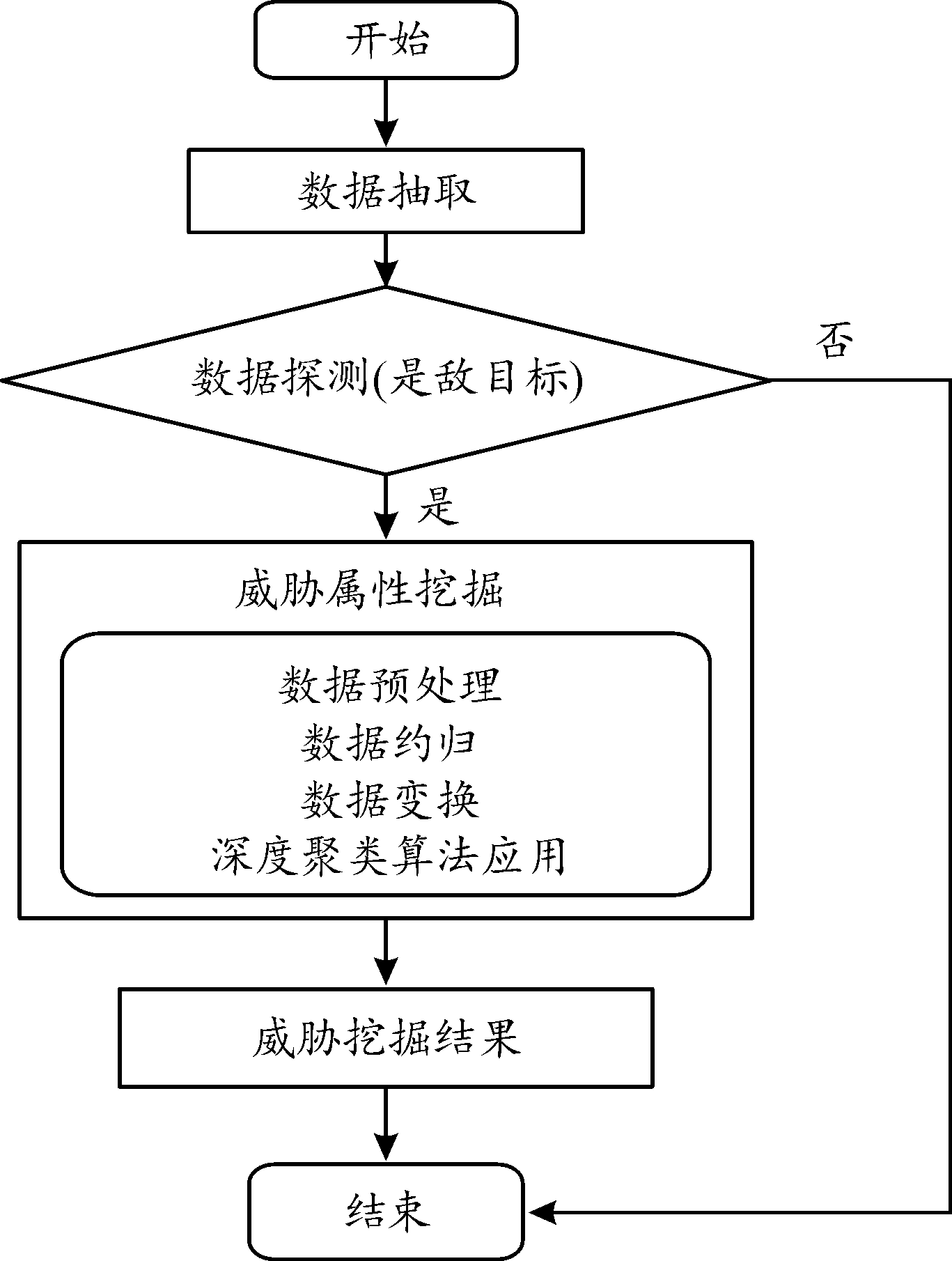

经过预处理后,对空中态势威胁属性因素进行了分析,得出了一个威胁挖掘的指标体系。这个指标体系主要从3个方面进行了描述,这3个方面包括作战意图、作战效果和作战能力,如图3所示。

图3 空中态势目标威胁挖掘指标体系

Fig.3 Airborne situational target threat mining indicator system

通过对空中目标威胁挖掘指标体系进行分析,可以得出2个主要结论:首先,威胁因素种类繁多并且存在复杂的关联。如果要将所有威胁因素纳入考虑之中并分析它们与目标威胁程度之间的关系,会导致问题变复杂,急剧增加计算量,容易产生组合爆炸现象,难以实现挖掘结果。其次,实际防空对抗战场环境中会十分紧张激烈,时间非常宝贵。因此,需要选取对威胁评估影响较大的威胁因素进行挖掘。在本研究中,选择了目标速度、目标距离、目标高度、编队数量等定量指标,以及目标类型、敌我识别、抗干扰能力等定性指标,来进行聚类挖掘分析。这样的选择能够对现实的战场环境进行更好地应对,使得挖掘结果更加实际可行。

1) 目标类型T。不同目标类型代表着不同的攻击能力,因此在同一战场上,不同目标类型对我方的威胁程度不同。即使目标类型相同,由于速度、航向角、携带武器数量和被保护区域重要性等因素的影响,也会有着对我方不同的威胁程度。通常情况下,导弹等小型目标具有最高的威胁程度,轰炸机等大型目标次之,直升机目标的威胁程度较小,而加油机、运输机等辅助作战飞机则几乎没有威胁程度。这种分类和评估能够对防空作战的决策进行更好地指导。

2) 目标的速度V。同一目标的速度可能会随时间的变化而发生变化,因此威胁程度也会随时间变化而发生变化。快速的目标将缩短指挥员的反应时间,从而使其对我方受保护目标的威胁增加。反之,慢速目标则会减小威胁,因为它们给指挥员更多的时间来做出反应,降低了对我方目标的潜在危险。加速度越大,表明空中目标的速度会随着时间的推移而增大,这意味着其潜在威胁也越大。

3) 目标距离D。目标与我方要保护的军事设施距离越近,威胁程度越大。

4) 目标高度H。目标所处的高度越低,就会有更高的几率对我方目标发起突然的攻击,相应的威胁程度就会越大。

5) 编队数量N。敌方目标的编队数量越多,威胁程度越大。

6) 干扰特性M。敌方目标干扰性越强,我方雷达就越难探测,敌方目标就更容易对我方保护重地造成突然的袭击,威胁程度越大。

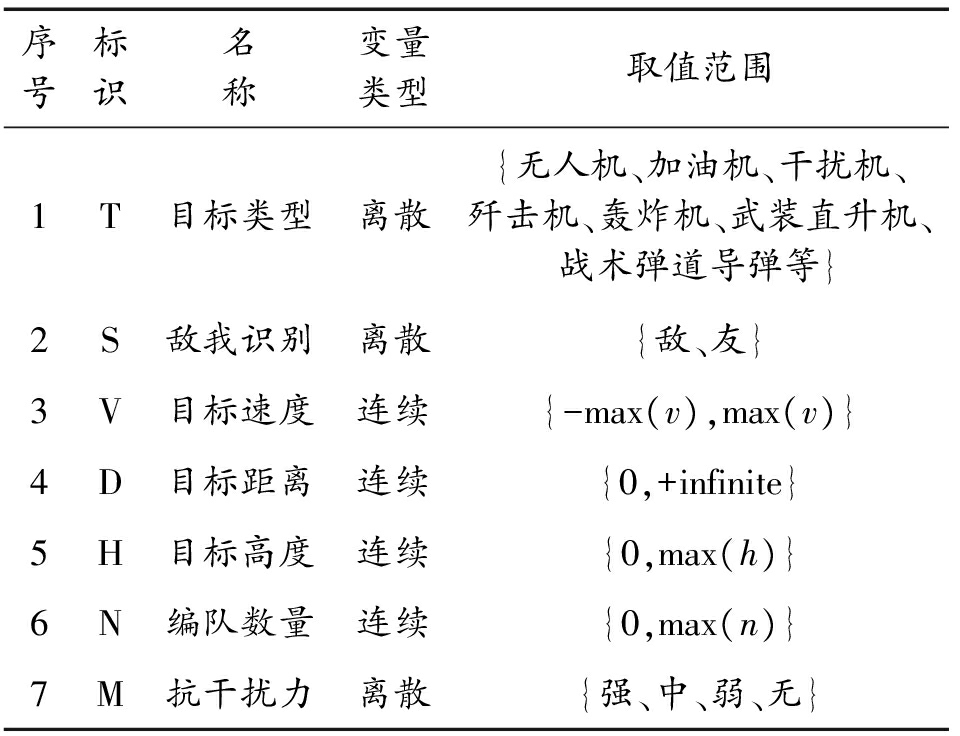

2.5 数据变换

数据转换对空中态势威胁程度挖掘十分关键。由于不同的威胁因素具有不同的取值范围,数值变化幅度也不同。当进行威胁因素的相关性分析时,必须对数据进行归一化处理,从而保证威胁因素的取值范围比较相似。具体而言,需要适当调整各威胁因素的取值,以便在分析过程中能够更好地比较和评估它们之间的关系,各种威胁因素的取值范围如表1所示。

表1 威胁因素取值范围

Table 1 Threat factor value range

序号标识名称变量类型取值范围1T目标类型离散{无人机、加油机、干扰机、歼击机、轰炸机、武装直升机、战术弹道导弹等}2S敌我识别离散{敌、友}3V目标速度连续{-max(v),max(v)}4D目标距离连续{0,+infinite}5H目标高度连续{0,max(h)}6N编队数量连续{0,max(n)}7M抗干扰力离散{强、中、弱、无}

对威胁因素的数值采用9 级量化论的归一化处理。目标类型分别定义了 4 种属性,分别为大型目标(9)、小型目标(6)、直升飞机(3)、援助飞机(1);敌我识别分别定义了 2 种属性,分别为敌、友(0、1);目标速度按0~2 700 m/s 等间隔量化为 1-9;距离按0~540 km 等间隔量化为9-1;高度按1~54 km 等间隔量化为9-1;编队数量按1-18等间隔量化为1-9;干扰能力分别定义了 4 种属性,分别为强(9)、中(6)、弱(3)、无(1)。

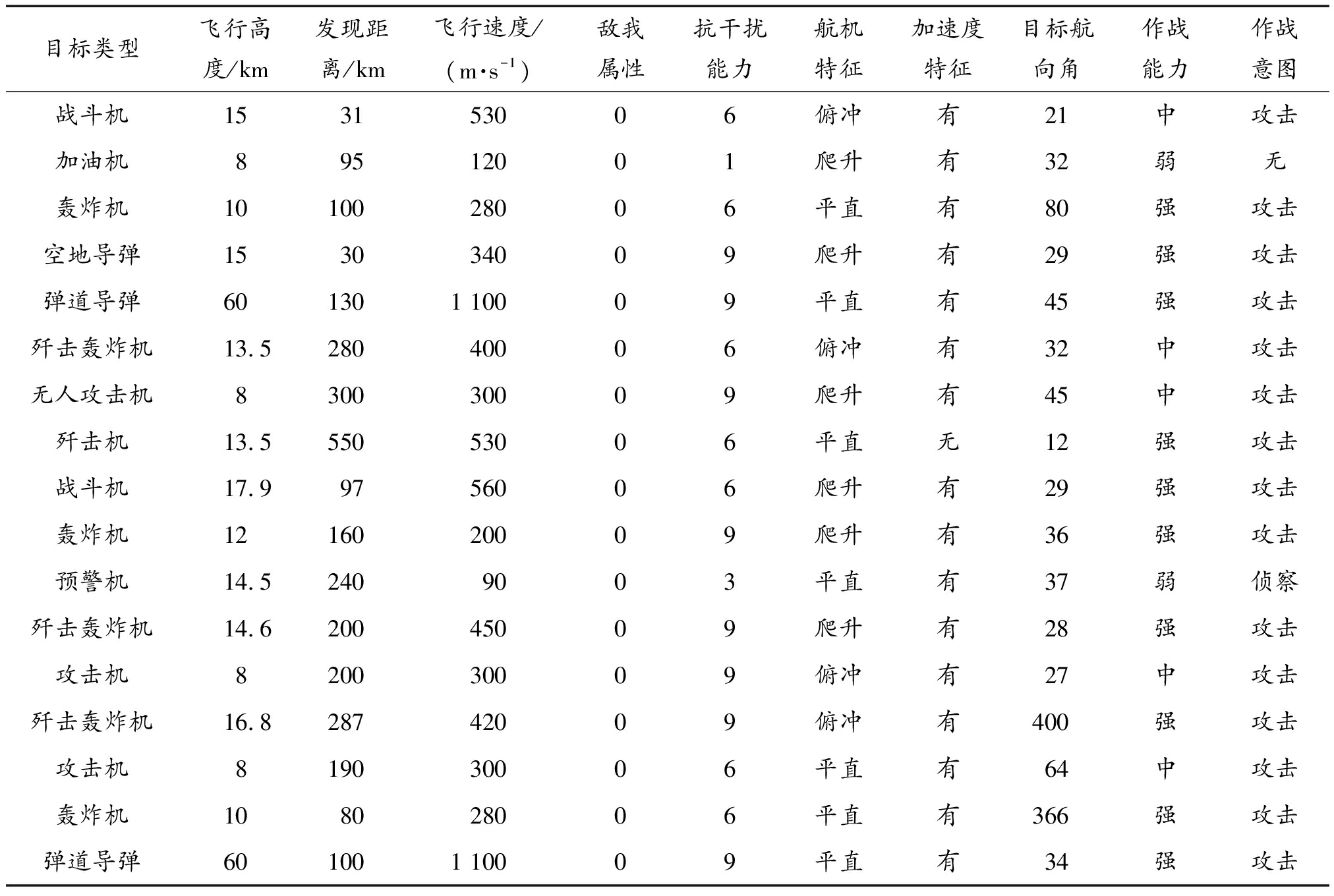

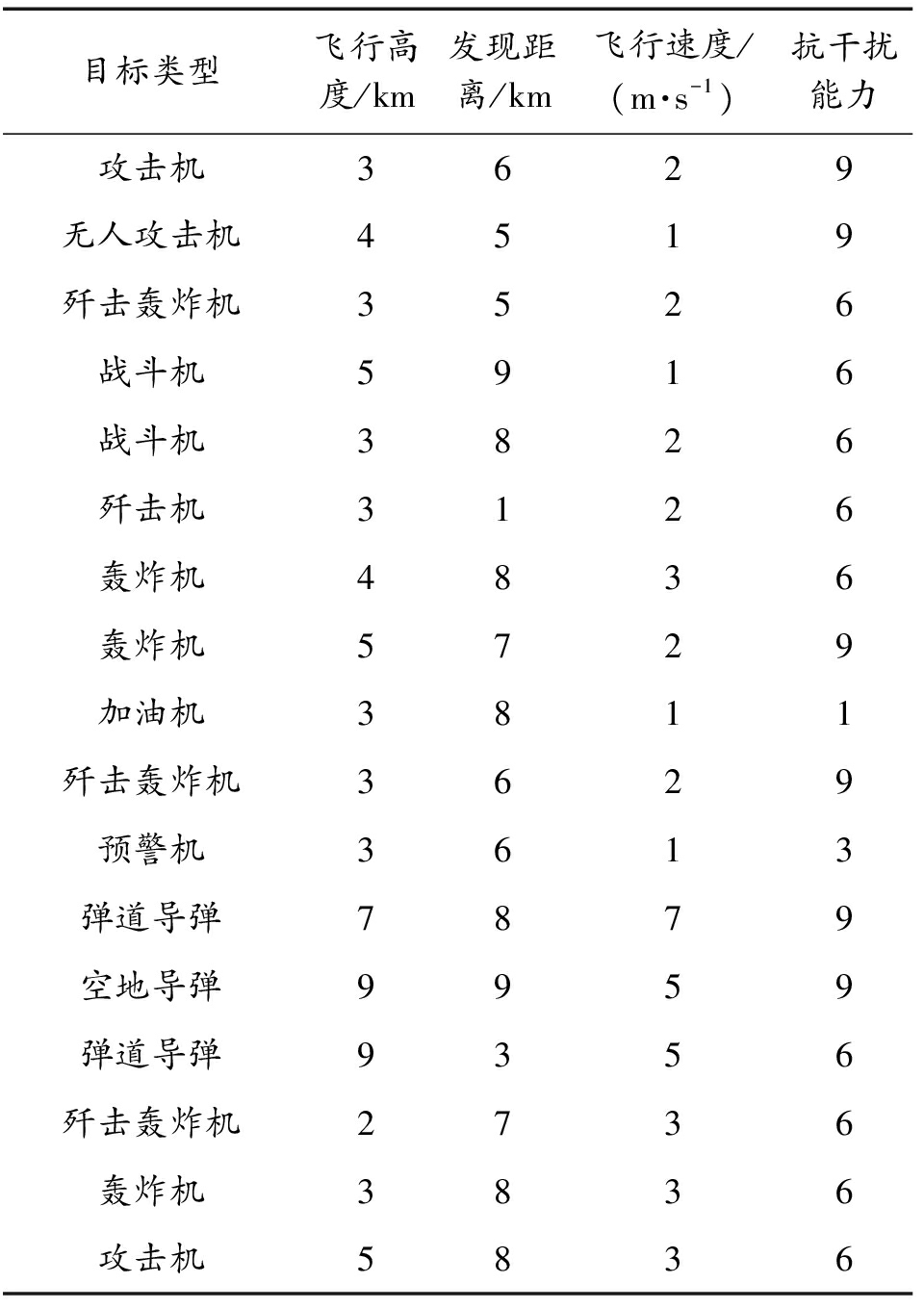

3 仿真实验

本实验选取的是经过一定处理后的17组空中态势威胁因素的真实数据,本实验选取了7项威胁属性挖掘指标作为特征,将威胁度分为低、中、高3个等级,进行仿真实验,表2具体描述了该数据。按照建模步骤,对空中态势威胁属性因素进行数据探索、预处理分析和数据规约和数据变换,可得如表3所示数据。

表2 空中态势威胁属性因素值

Table 2 Airborne situational threat attribute factor values

目标类型飞行高度/km发现距离/km飞行速度/(m·s-1)敌我属性抗干扰能力航机特征加速度特征目标航向角作战能力作战意图战斗机153153006俯冲有21中攻击加油机89512001爬升有32弱无轰炸机1010028006平直有80强攻击空地导弹153034009爬升有29强攻击弹道导弹601301 10009平直有45强攻击歼击轰炸机13.528040006俯冲有32中攻击无人攻击机830030009爬升有45中攻击歼击机13.555053006平直无12强攻击战斗机17.99756006爬升有29强攻击轰炸机1216020009爬升有36强攻击预警机14.52409003平直有37弱侦察歼击轰炸机14.620045009爬升有28强攻击攻击机820030009俯冲有27中攻击歼击轰炸机16.828742009俯冲有400强攻击攻击机819030006平直有64中攻击轰炸机108028006平直有366强攻击弹道导弹601001 10009平直有34强攻击

表3 变换后态势威胁属性因素数据

Table 3 Transformed situational threat attribute factor data

目标类型飞行高度/km发现距离/km飞行速度/(m·s-1)抗干扰能力攻击机3629无人攻击机4519歼击轰炸机3526战斗机5916战斗机3826歼击机3126轰炸机4836轰炸机5729加油机3811歼击轰炸机3629预警机3613弹道导弹7879空地导弹9959弹道导弹9356歼击轰炸机2736轰炸机3836攻击机5836

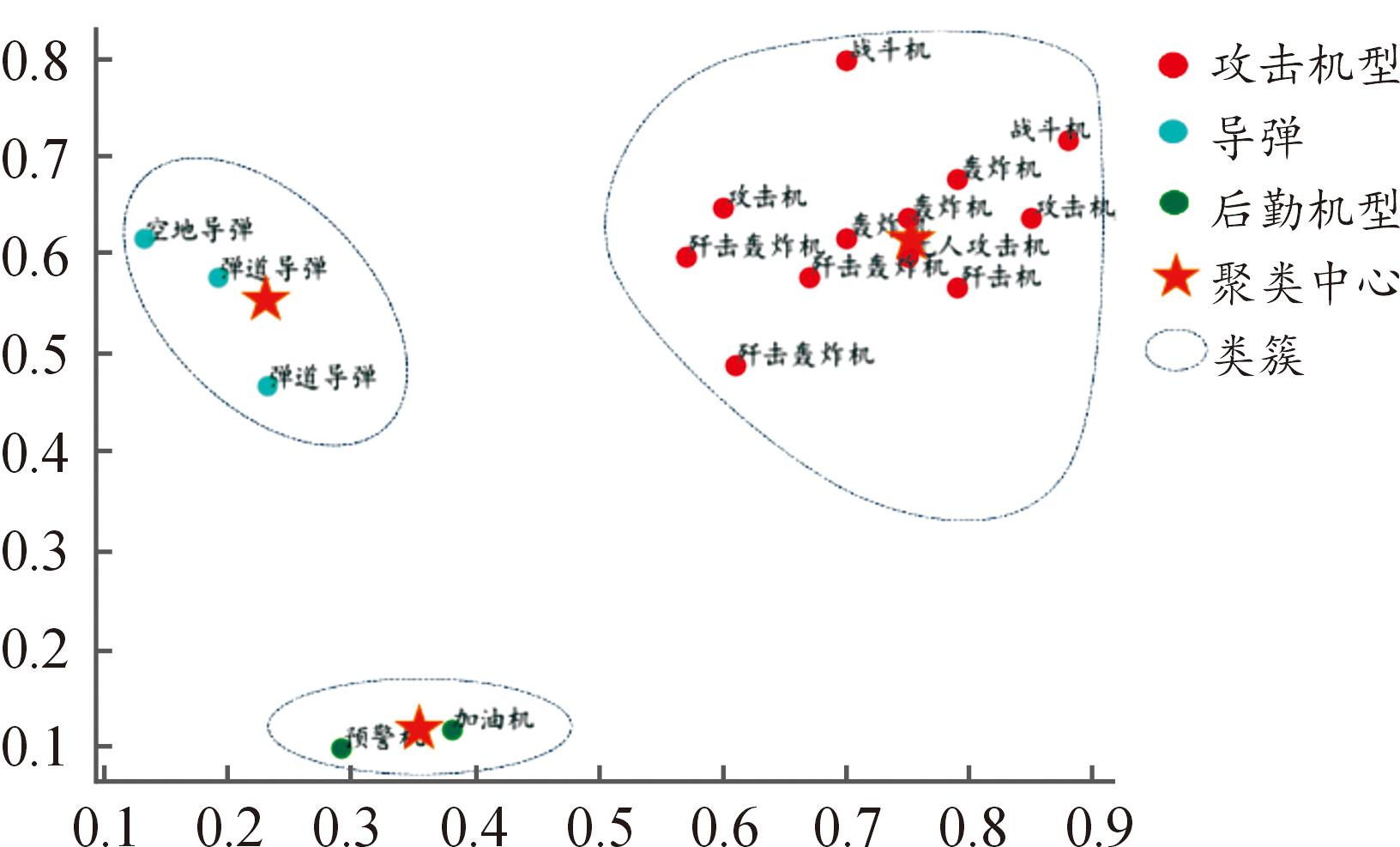

通过应用深度聚类模型进行了聚类分析,得到了如图4所示的聚类结果的t-SNE可视化。可以观察到,空中态势威胁等级由3大类构成。从图4可以看出,威胁程度为1、2和3的聚类个数分别为12、3和2。在这些聚类中,威胁程度为1的飞行高度的聚类中心为9.58 km,发现距离的聚类中心为130 km,飞行速度的聚类中心为260 m/s。威胁程度为2的飞行高度的聚类中心为55 km,发现距离的聚类中心为90 km,飞行速度的聚类中心为800 m/s。威胁程度为3的飞行高度的聚类中心为10 km,发现距离的聚类中心为85 km,而飞行速度的聚类中心为190 m/s。从图4中还可以看出敌方目标威胁等级的排序情况,轰炸机等大型目标聚类成一类,威胁性最高;导弹等小型目标被聚类成另一类,表明该类威胁性相对适中;加油机、预警机等则被聚类为一类,显然威胁性相对最低。通过获得的空中目标威胁等级划分,可以为作战指挥员的实时决策提供强有力的支持,从而有助于提升整体的作战效果。

图4 空中态势威胁聚类

Fig.4 Airborne situational threat clustering

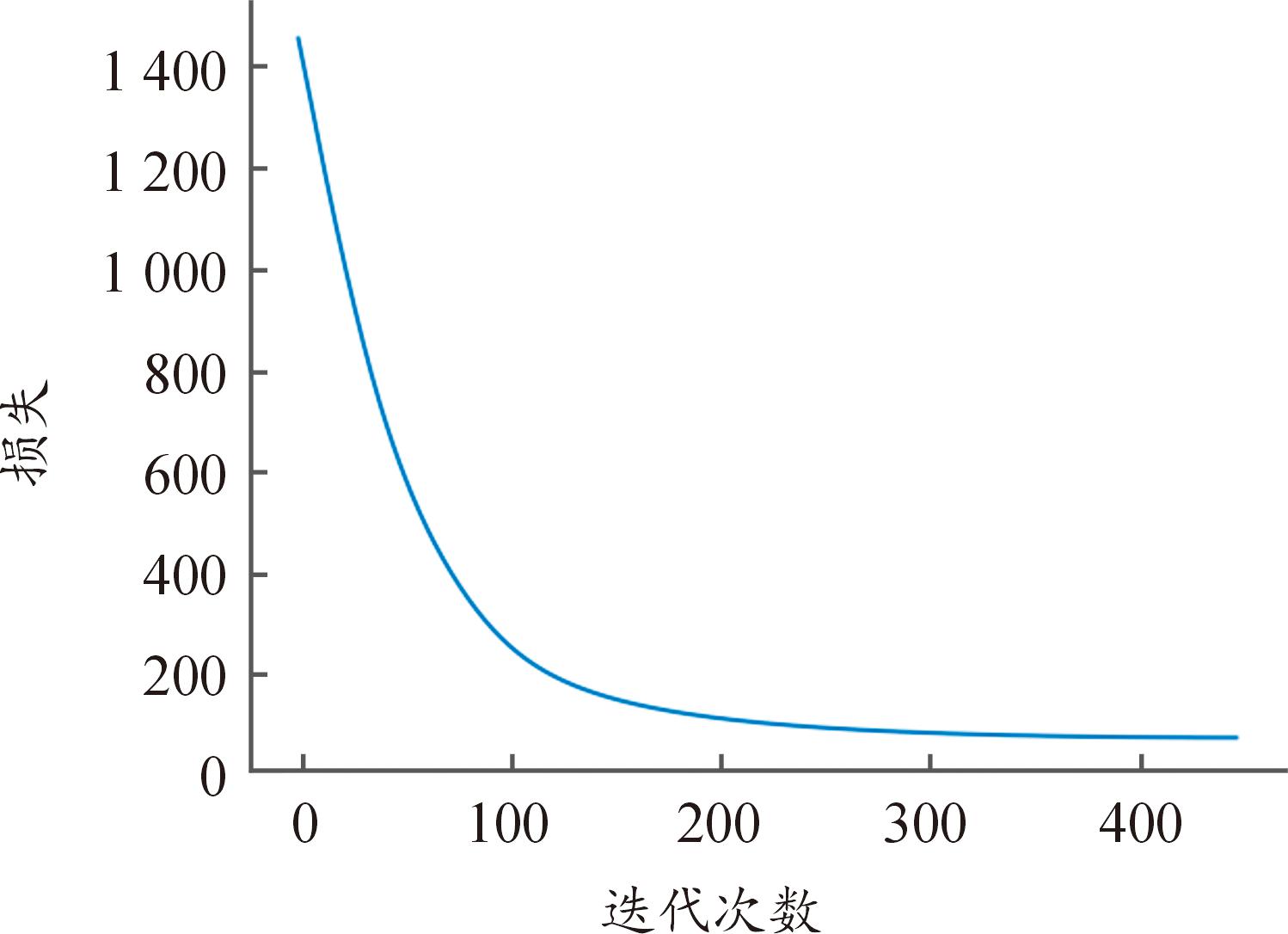

模型的收敛曲线如图5所示,随着迭代次数的增加,模型损失L在逐渐减小,当迭代次数达到300时,收敛曲线趋于平稳,这表明优化算法是有效的。

图5 收敛曲线

Fig.5 Convergence curve

4 结论

1) 本文采用深度聚类算法,对敌方目标的威胁等级进行了精确评估,成功克服了指挥员临场判断中存在的准确度低、主观性强等缺陷,使决策更加全面、精准。

2) 在仿真实验中,利用17组空中态势威胁因素的真实数据,验证了模型的高精度和强稳定性。值得注意的是,该模型同样适用于处理多样化、大规模且有重要价值的数据,能够为作战指挥员的实时决策提供有力支持,有助于提升整体的作战效果,满足现代防空作战的需要。

[1] 代进进,李相民.舰艇编队网络化防空作战空袭目标威胁评估[J].系统工程与电子技术,2013,35(3):532-538. DAI Jinjin,LI Xiangmin.Threat assessment of air attack targets in networked air defense operations for ship formations[J].Journal of Systems Engineering and Electronics,2013,35(3):532-538.

[2] 谷玉荣,黄耀雄,高艳,等.基于K-Means聚类算法的空中态势威胁挖掘[J].火力与指挥控制,2019,44(4):92-96. GU Yurong,HUANG Yaoxiong,GAO Yan,et al.Airborne situational threat mining based on the K-Means clustering algorithm[J].Fire Control &Command Control,2019,44(4):92-96.

[3] 刘敬蜀,姜文志.动态火力接入下要地防空作战目标威胁评估[J].北京航空航天大学学报,2016,42(7):1422-1431. LIU Jingshu,JIANG Zhiwen.Threat assessment of ground air defense operations under dynamic firepower access[J].Journal of Beijing University of Aeronautics and Astronautics,2016,42(7):1422-1431.

[4] 宋元,王永春.海上防空作战态势估计理论及应用[M].北京:国防工业出版社,2014. SONG Yuan,WANG Yongchun.Theory and application of maritime air defense operational situation estimation[M].Beijing:National Defense Industry Press,2014.

[5] 侯海薇,丁世飞,徐晓.基于无监督表征学习的深度聚类研究进展[J].模式识别与人工智能,2022,35(11):999-1014. HOU Haiwei,DING Shifei,XU Xiao.Advancements in deep clustering research based on unsupervised representation learning[J].Pattern Recognition and Artificial Intelligence,2022,35(11):999-1014.

[6] 邓祥,俞璐,谢钧,等.基于重构误差的深度聚类方法[J].计算机技术与发展,2022,32(11):30-36. DENG Xiang,YU Lu,XIE Jun,et al.Deep clustering method based on reconstruction error[J].Computer Technology and Development,2022,32(11):30-36.

[7] 王迎超,张婧婧,贾东霖,等.基于K-means聚类和改进MLP的苹果分级研究[J].河南农业科学,2023,52(1):161-171. WANG Yingchao,ZHANG Qianqian,JIA Donglin,et al.Research on apple grading based on K-means clustering and improved MLP[J].Journal of Henan Agricultural Sciences,2023,52(1):161-171.

[8] HUANG S,KANG Z,XU Z,et al.Robust deep k-means:An effective and simple method for data clustering[J].Pattern Recognition,2021.

[9] GUO W,LIN K,YE W.Deep embedded k-means clustering[C]//International Conference on Data Mining Workshops.2021,686-694.

[10] BO D,WANG X,SHI C,et al.Structural deep clustering network[C]//Proceedings of the web conference.2020,1400-1410.

[11] RAN X,ZHOU X,LEI M,et al.A novel k-means clustering algorithm with a noise algorithm for capturing urban hotspots[J].Applied Sciences,2021,11(23):112-123.

[12] 高尚.基于神经网络威胁判断模型[J].系统工程理论与实践,2000,20(7):49-51. GAO Shang.Threat assessment model based on neural networks[J].Systems Engineering-Theory&Practice,2000,20(7):49-51.

[13] 李特,冯琦.基于熵权灰色关联与D-S证据理论的威胁评估[J].计算机应用研究,2013,30(2):380-382. LI Te,FENG Qi.Threat assessment based on entropy-weighted grey relational analysis and D-S evidence theory[J].Application Research of Computers,2013,30(2):380-382.

[14] BIRANT D,KUT A.Spatio-temporal outlier detection in large databases[J].Journal of Computing and Information Technology,2006,14(4):291.

[15] 杨风召,朱扬勇,施伯乐.IncLOF:动态环境下局部异常的增量挖掘算法[J].计算机研究与发展,2004,41(3):477-484. YANG F Z,ZHU Y Y,SHI B L.IncLOF:An incremental algorithm for mining local outliers in dynamic environment[J].Journal of Computer Research and Development,2004,41(3):477-484.

[16] 鲁树武,伍小龙,郑江,等.基于动态融合LOF的城市污水处理过程数据清洗方法[J].控制与决策,2022,37(5):1231- 1240. LU S W,WU X L,ZHENG J,et al.Data-cleaning method based on dynamic fusion LOF for municipal wastewater treatment process[J].Control and Decision,2022,37(5):1231-1240.

[17] 孟庆操,杨光.航母编队防空作战编成评判方法[J].火力与指挥控制,2017,42(6):51-55. MENG Qingcao,YANG Guang.Methodology for evaluating carrier battle group air defense combat formation[J].Fire Control &Command Control,2017,42(6):51-55.

[18] 胡利平,梁晓龙,张佳强,等.航空集群系统构建机理研究[J].火力与指挥控制,2017,42(11):142-145. HU Liping,LIANG Xiaolong,ZHANG Jiaqiang,et al.Research on the mechanism of building aviation cluster systems[J].Fire Control &Command Control,2017,42(11):142-145.